1. 개요

공격 대상을 직접 스캐닝하는 단계이다.

액티브 스캐닝부터는 불법이기 때문에 반드시 허가를 받아야 한다.

대표적인 액티브 스캐닝으로는 DNS 정보수집, 포트 스캐닝, 웹 스캐닝, 종합 취약점 스캐닝 등이 있다.

오늘은 호스트 검색을 해보겠다.

2. 호스트검색

모의해킹은 외부에서 시작할 수도 있지만 경우에 따라서 내부에서부터 시작할 수도 있다.

또 외부에서 수행하더라도 1차적으로 호스트 하나를 공격해서 침투에 성공하고 나면 내부 네트워크에서

다른 호스트를 추가로 공격하는 경우가 있다.

이럴 때 종종 다른 호스트의 ip주소를 모르는 경우가 발생할 수 있다.

오늘 실습은 내부에서 모의해킹을 하는 것이라고 가정을 하고 같은 네트워크 안에 있는 호스트 ip주소를 알아내 보자.

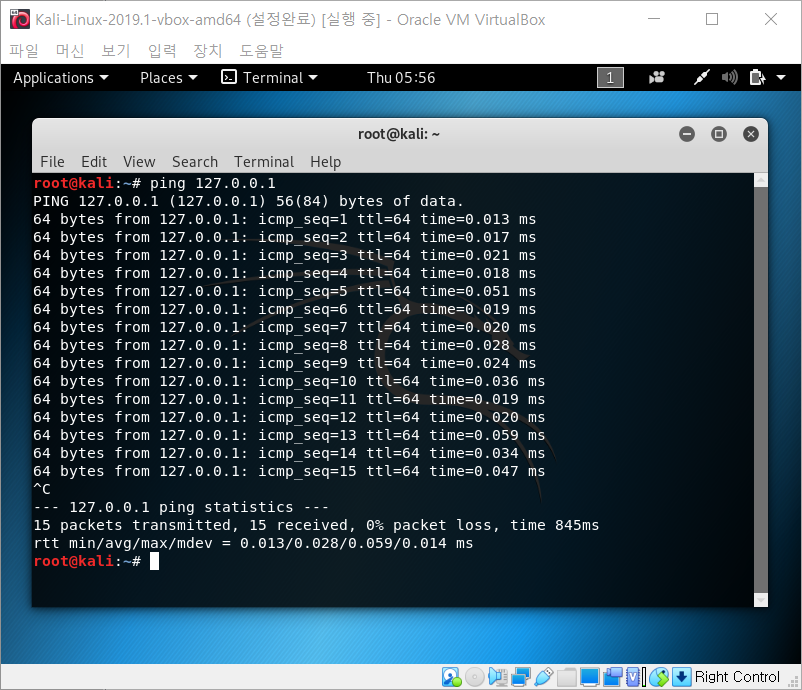

우선 핑에 대해서 알아보자.

핑은 어떤 호스트가 살아있는지 간단하게 알아볼 수 있는 명령어이다.

핑은 ICMP라는 네트워크 요청을 보내어 상대방 호스트가 살아있으면 ICMP응답을 보내는데 그 결과를 확인하여 호스트가 살아있는지 알 수 있다.

(핑이 안 때려지는 경우는 방화벽을 사용해서 ICMP를 차단하는 경우이다.)

위에 사진은 ping 127.0.0.1의 명령어를 입력해서 자기 자신에게 핑을 때린 것이다.

(위의 사진과 같이 응답 시간도 출력이 된다.)

이제 네트워크 전체에 이 핑을 뿌려보자.

fping이라는 명령어를 이용하면 핑을 여러 개로 동시에 보낼 수 있다.

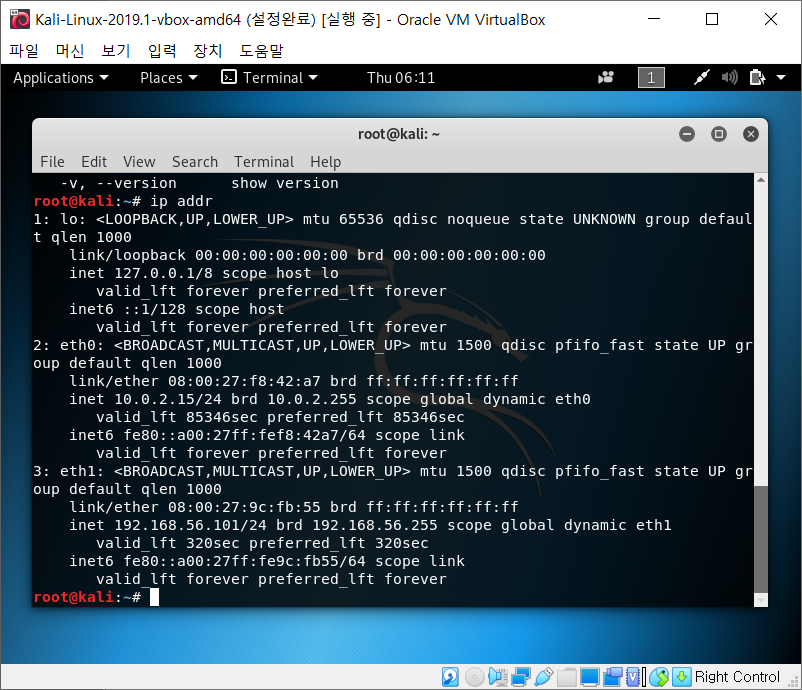

일단 자신의 ip를 보기 위해 ip addr을 입력했다.

그리고 자신의 사설 네트워크 ip를 확인한다.

나는 192.168.56.101/24이다.

주로 많이 사용하는 옵션 -g(네트워크 대역 설정)을 사용했다.

fping -g 자신의 사설 ip 명령어를 입력해준다.

그리고 결과가 많이 나오는데 결과들이 너무 많고 알아보기 힘들다.

그래서 위의 사진과 같이 -q(조용히), -a(살아있는 호스트만)이라는 옵션을 추가해서 입력했다.

결과는 다음과 같이 나왔다.

좀 더 정확한 결과를 얻기 위해 nmap을 사용하였다.

nmap -sn 192.168.56.101/24 명령어를 입력하니 위의 사진과 같이 아까 fping과 다르게 3개의 결과가 나왔다.

이유는 fping에서 검색되지 않은 호스트는 윈도이기 때문에 ping이 차단되었기 때문이다.

'공부 > 해킹공부' 카테고리의 다른 글

| [액티브스캐닝] SMTP 정보수집 (0) | 2020.08.31 |

|---|---|

| [포트 스캐닝] Nmap사용하기 (0) | 2020.08.12 |

| [액티브 스캐닝] DNS 정보 수집하기 (6) | 2020.08.08 |

| 쇼단을 이용해서 보안 취약점을 가지 시스템을 찾아내기 (0) | 2020.08.07 |

| 칼리 리눅스 외의 해킹에 사용될 수 있는 리눅스 (0) | 2020.08.01 |