오늘은 SMTP를 이용해서 정보수집을 해보자.

나의 메타스플로잇터블은 SMTP포트가 열려있는 상태이다.

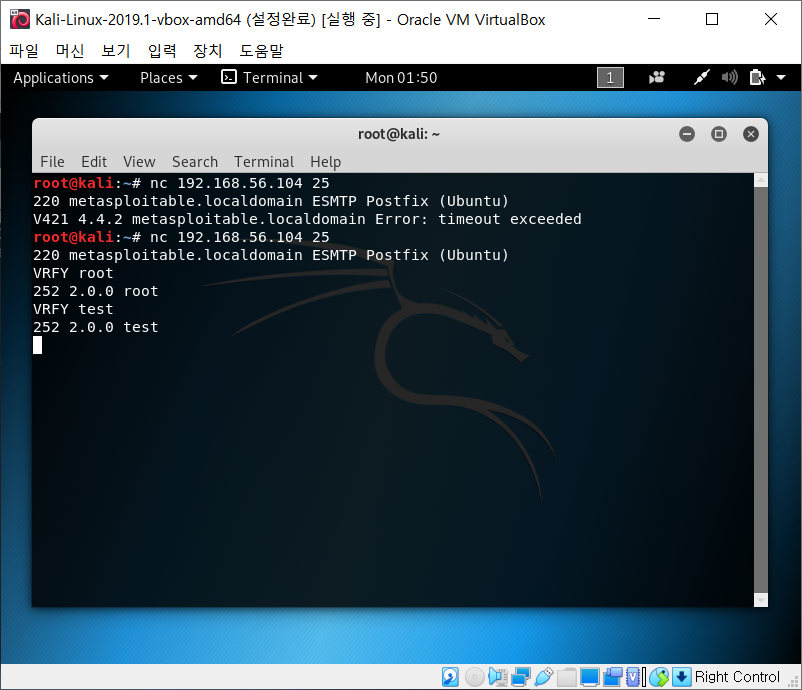

nc를 이용해서 메타스플로잇터블에 접속하였다.

VRFY root, VRFY test라고 입력을 하니 위와 같은 결과가 나왔다.

root와 test는 메타스플로잇터블에 존재하는 계정이다.

그리고 VRFY john을 입력했는데 위와 같은 결과가 나왔다.

john은 존재하지 않는 계정이다.

이런 방식으로 사용자의 계정을 알 수 있지만 이것을 하나씩 찾아보기에는 역시 무리가 있다.

그래서 대신해서 사용할 수 있는 방법이 SMTP-user-enum이다.

위의 사진처럼 -h 옵션을 사용하면 사용법을 알 수 있다.

그리고 사용법 맨아래 제일 위쪽 -U옵션의 예제가 있다.

그것을 보면 user.txt 파일을 확인할 수 있다.

어떤 파일을 넣어야되냐면 사용자 이름을 나열한 파일을 넣어야 한다.

직접 파일을 만들어서 넣어도 가능하지만 여기 칼리리눅스에 이미 넣어져 있으므로 그것을 이용해보겠다.

/usr/share/wordlists/ 위치의 파일들은 공격 대상이 이용될 수 있는 사용자 목록이나 패스워드 목록들을 들어있다.

위의 경로를 따라 namelist에 들어 가보자.

그럼 위와 같이 사용자 이름으로 쓸만한 내용들이 나열되어있다.

위의 파일을 이용해서 SMTP-user-enum을 사용해보자.

사용법 예제를 참고해서 위와 같이 입력했다.

그러니 위와 같이 어떤 사용자 이름들이 있었는지 확인할 수 있었다.

'공부 > 해킹공부' 카테고리의 다른 글

| [액티브스캐닝] 간편한 스캐닝 툴 Sparta (4) | 2020.09.05 |

|---|---|

| [액티브스캐닝] 웹 스캐닝 (4) | 2020.09.01 |

| [포트 스캐닝] Nmap사용하기 (0) | 2020.08.12 |

| 같은 네트워크 내의 컴퓨터(호스트)ip주소를 검색하기 (4) | 2020.08.09 |

| [액티브 스캐닝] DNS 정보 수집하기 (6) | 2020.08.08 |